Firewall et Port

Firewall

Un Firewall (pare-feu) est un processus de sécurité permettant d'identifier et de filtrer les accès d'un réseau.

Firewall d'un routeur

Il a pour rôle de masquer tous les PC connectés vis à vis des machines du réseau Internet.

Ce firewall utilise les processus de routage et de NAT (Network Address Translation) pour intercepter tous les accès entrants qui ne correspondent pas à des demandes sortantes.

Ce type de firewall est très important mais n'a pas toutes les possibilités d'un firewall logiciel.

Firewall logiciel

Il a pour rôle principal d'intercepter les accès sortants non désirés.

Les plus élaborés permettent en plus de contrôler certaines actions sur le système: HIPS (Host Intrusion Prevention System).

Il existe de nombreux logiciels "sans scrupule", capables de récupérer ou de transmettre des données sur Internet sans en informer l'utilisateur. Parmi ces logiciels figurent évidemment les logiciels malfaisants (malware, spyware, adware, virus, etc.), mais aussi des logiciels du commerce capables de transmettre tout et n'importe quoi (clés d'enregistrement, données utilisateurs, etc.).

L'inconvénient du firewall logiciel est qu'il ralentit les accès Internet.

Il est à noter que le firewall fourni avec Windows est plutôt limité:

- Sous Windows XP, il ne permet pas de contrôler des accès sortants...

- Sous Windows 7 et +, les accès sortants ne sont pas contrôlés par défaut...

Pour un maximum de sécurité, il est important d'utiliser les deux types de firewalls.

Port

Les Ports sont des "sous-adresses" de l'adresse IP permettant d'identifier les applications dans une machine. Les ports sont codés de 0 à 65535 (16 bits).

Pour que certaines applications puissent communiquer sur un réseau, il faut ouvrir dans un firewall certains ports pour des protocoles particuliers TCP ou UDP le plus souvent. Selon les besoins de l'application, cette ouverture doit s'adapter au sens des demandes (entrantes ou sortantes).

On parle de Single Port Forwarding (transfert ou correspondance de port unique) lorsqu'un accès entrant doit atteindre une application particulière (programme serveur). Il faut indiquer dans le routeur un numéro du port et l'adresse IP du PC serveur.

On parle de Port Range Forwarding (transfert d'un ensemble de ports) lorsque plusieurs ports sont nécessaires pour une même application.

On parle de Port Triggering (déclenchement de ports) pour les applications qui nécessitent que les ports soient ouverts à la demande. Ceci est surtout utile lorsque les PC n'ont pas d'adresse IP fixe. Il suffit d'indiquer dans le routeur les numéros des ports.

On parle de DMZ (DeMilitarized Zone) lorsqu'on veut autoriser tous les accès (tous les ports sont ouverts). C'est surtout employé lorsqu'on veut transférer le contrôle à un autre routeur.

On parle d'UPnP (Universal Plug and Play) lorsqu'on veut ouvrir automatiquement les ports (sans aucune directive donnée dans le routeur). Cependant, pour des raisons de sécurité, il est préférable d'invalider ce processus dans le routeur.

Exemple : Serveur FTP sur un PC d'adresse 192.168.1.100 :

| Application | Port "sortant" | Port "entrant" | Protocole | Adresse IP | Etat |

| FTP | 20 | 21 | TCP | 192.168.1.100 | Activé |

Astuce : Lorsqu'on veut interdire systématiquement l'accès par un port spécifique (en cas de faille de sécurité, etc.), il suffit de "forwarder" le port vers une adresse IP inutilisée (192.168.1.254 par exemple).

Divers

Pour visualiser les ports accédés par les applications :

CurrPorts

Pour connaître les ports à ouvrir :

Libellules

Practically Networked

Port Forward

Pour connaître l'affectation d'un port quelconque :

FrameIP

Pour tester l'ouverture de vos ports :

FrameIP

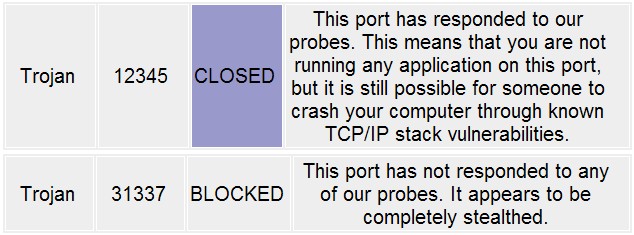

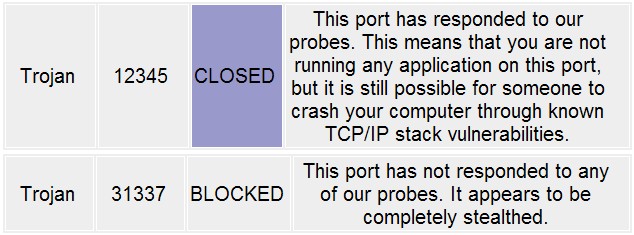

ShieldsUp

Exemple de faille de sécurité dans un routeur :